BIENVENID@s

Presiona clic en el botón de la información que requieras.

Presiona clic en el botón de la información que requieras.

>PRIMER PERIODO:

SEMANA1: 29-03 Ambientación

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA2:Del 06 al 08 de mayo Aplicación de la Evaluación Diagnóstica...

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA4:20-24 mayo Semana de Nivelación Formativa 3.

Comandos de red fundamentales para utilizar en Windows y Linux VNStat.

Ping (Unix/Windows)

Traceroute (Unix/Windows)

Arp (Unix/Windows)

Curl y wget (Unix/ Windows)

Netstat (Unix/Windows)

Whois (Unix/ Windows)

SSH (Unix/Linux/Windows)

Ping (Unix/Windows)

Ping data de los años 70 y es conocido por ser uno de los comandos de red más básicos. Sin embargo, no es tan simple como podemos creer y tiene muchos más usos de los que ya conocemos. Está basado en el protocolo ICMP y se utiliza para determinar:

Si hay conectividad entre nuestra máquina y otra máquina en la red.

Sirve para medir la “velocidad” o el tiempo de latencia.

Es un comando que existe en todos los sistemas operativos que soporten TCP/IP, y es un básico que deberías conocer.

Ping destaca por contar con decenas de parámetros y el que nos resulta más útil es el que se encarga de monitorizar “el número de paquetes a enviar”. Hay redes que se deshacen el primer paquete, por lo que resulta indispensable enviar mínimo tres y así poder comprobar que alguno ha llegado sin ser descartado. Para ello podemos usar el el parámetro –c.

Esa misma técnica puede ser usada para conocer el porcentaje de pérdida de paquetes que hay en nuestra red, enviando diez paquetes y viendo si pierde alguno. Seguro que te sorprende la cantidad de paquetes que se pierden en la red de forma habitual. (Esta herramienta viene integrada de serie en Pandora FMS)

Ejecución: ping nombre/ip equipo

Más información

SEMANA1: PRIMER PERIODO 03-07 JUNIO

El siglo XX fue testigo de una de las mayores revoluciones de la sociedad moderna: la llegada de Internet. Esta herramienta no solo ha transformado nuestros hábitos de comunicación, sino que también ha modificado la forma en la que compramos o nos divertimos. Pero, ¿cuándo nació Internet exactamente y como consecuencia el Marketing Digital? ¿Cuál ha sido su evolución? Vamos a trazar una línea del tiempo para explorar la extraordinaria historia de Internet.

Los orígenes de internet: ARPA

Es en momentos de adversidad cuando el ser humano y su ingenio dan vida a cosas maravillosas. Así sucedió con Internet, cuyo nacimiento tuvo lugar al calor de un enfrentamiento de dimensiones mundiales que enfrentó al bloque comunista de la URSS contra el bloque capitalista, encabezado por Estados Unidos. Este conflicto fue denominado como Guerra Fría.

¿Cuándo nació Internet?

1969 es el año en el que nació Internet. Esta fecha ha sido consensuada por los historiadores para establecer el nacimiento de Internet. ya que fue entonces cuando se creó ARPAnet (Advanced Research Projects Agency Network), una red informática que permitió conectar a diversas universidades norteamericanas.

SEMANA2: PRIMER PERIODO 10-14 JUNIO

Una red de ordenadores se refiere a dispositivos de computación interconectados que pueden intercambiar datos y compartir recursos entre sí. Los dispositivos de la red utilizan un sistema de reglas, llamados protocolos de comunicaciones, para transmitir información a través de tecnologías físicas o inalámbricas.

Comúnmente, las redes informáticas se clasifican según su tamaño en:

Redes LAN.

Siglas de Local Area Network (en inglés: “Red de Área Local”), se trata de las redes de menor tamaño, como las que existen en un locutorio o cyber café, o un departamento.

Redes MAN.

Siglas de Metropolitan Area Network (en inglés: “Red de Área Metropolitana”) designa redes de tamaño intermedio, como las empleadas en los campus universitarios o en grandes bibliotecas o empresas, que conectan distintas áreas alejadas entre sí.

Redes WAN.

Siglas de Wide Area Network (en inglés: “Red de Área Amplia”), alude a las redes de mayor envergadura y alcance, como lo es la red global de redes, Internet.

Elementos de una red informática

Usualmente en las redes informáticas se presentan los siguientes elementos:

Servidores. En una red no siempre los computadores poseen la misma jerarquía o funciones. Los servidores son los que procesan el flujo de datos, atendiendo a todos los demás computadores de la red (“sirviéndolos”, de allí su nombre) y centralizando el control de la red.

Clientes o estaciones de trabajo. Se llama así a los computadores que no son servidores, sino que forman parte de la red y permiten a los usuarios el acceso a la misma, empleando los recursos administrados por el servidor.

Medios de transmisión. Se llama así al cableado o a las ondas electromagnéticas, según sea el caso, que permiten la transmisión de la información.

Elementos de hardware. Aquellas piezas que permiten el establecimiento físico de la red, como son las tarjetas de red en cada computador, los módems y enrutadores que sostienen la transmisión de datos, o las antenas repetidoras que extienden la conexión (en caso de ser inalámbricas).

Elementos de software. Por último están los programas requeridos para administrar y poner en funcionamiento el hardware de comunicaciones, y que incluye el Sistema Operativo de Redes (NOS, del inglés Network Operating System), el cual además de sostener el funcionamiento de la red le brinda soporte de antivirus y firewall; y los protocolos comunicativos (como los TCP e IP) que permiten a las máquinas “hablar” el mismo idioma.

Fuente: https://concepto.de/redes-informaticas/#ixzz8cqZb2Vhs

SEMANA3: PRIMER PERIODO 17-21 JUNIO

La topología de red se define como un mapa físico o lógico de una red para intercambiar datos. En otras palabras, es la forma en que está diseñada la red, sea en el plano físico o lógico. El concepto de red puede definirse como «conjunto de nodos interconectados». Lo que un nodo es concretamente depende del tipo de red en cuestión.

La topología lógica la determina únicamente la configuración de las conexiones entre nodos. La distancia entre los nodos y las interconexiones físicas pertenecen a la topología física de la red.

TOPOLOGÍA MALLA

Una red de malla es una red en la que los dispositivos –o nodos– están conectados entre sí, ramificando otros dispositivos o nodos. Estas redes se configuran para enrutar eficazmente los datos entre dispositivos y clientes. Ayudan a las organizaciones a proporcionar una conexión consistente en todo un espacio físico.

Las redes de malla presentan las siguientes ventajas:

Mayor estabilidad. Los puntos únicos de fallo no perjudican a toda la red.

Mayor alcance. Las redes malladas pueden transmitir señales a una mayor distancia. Tienen menos puntos muertos donde no llegan las señales Wi-Fi.

Comunicación directa. Los nodos pueden enviarse mensajes entre sí directamente. No es necesaria la intervención de un punto de acceso central.

Se necesita menos energía para cada nodo. Cada dispositivo de la red no necesita emitir una señal lo suficientemente fuerte como para llegar a un punto de acceso central.

Mayor seguridad. En caso de ataque, los nodos individuales son fácilmente reemplazables.

Topología más sencilla. Las redes de malla requieren menos infraestructura que otros tipos de configuraciones de red.

Desventajas redes de malla:

Costo. Un único router y los extensores de alcance Wi-Fi pueden hacer que la red sea más rentable. Además, los nodos individuales no cubrirán el mismo alcance que un router inalámbrico y un extensor de alcance. Esto significa que se necesitan más nodos en una red de malla.

Escalabilidad. Ampliar el tamaño de la red puede ser más difícil en función del número de nodos necesarios.

Complejidad. Cada nodo debe enviar mensajes y actuar como router. Cuanto más compleja sea una red de malla, más difícil puede ser gestionar o solucionar los problemas de todos los nodos.

Latencia. Con las redes WAN de menor potencia, la latencia puede ser un problema porque puede no haber suficiente capacidad de procesamiento para gestionar la mensajería.

Consumo de energía. Con un nodo de menor potencia, las redes de malla son difíciles de desplegar.

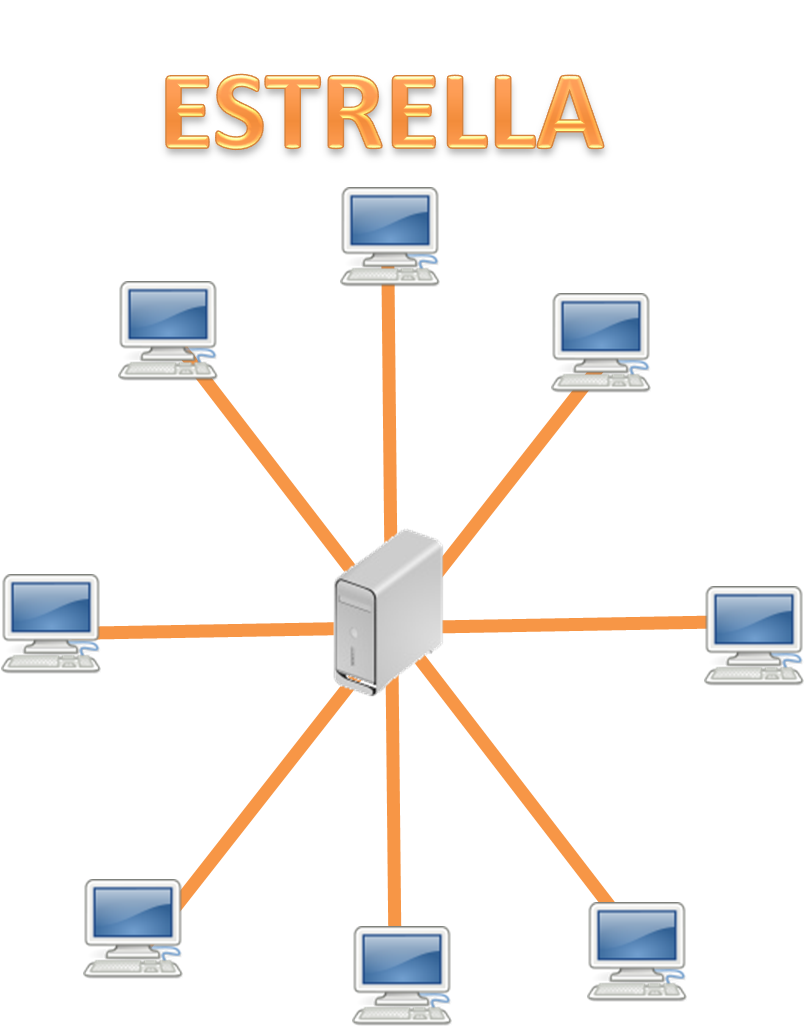

TOPOLOGÍA ESTRELLA

Una red en estrella es una red de computadoras donde las estaciones están conectadas directamente a un punto central y todas las comunicaciones se hacen necesariamente a través de ese punto (conmutador, repetidor o concentrador). Los dispositivos no están directamente conectados entre sí, además de que no se permite tanto tráfico de información. Dada su transmisión, una red en estrella activa tiene un nodo central “activo” que normalmente tiene los medios para prevenir problemas relacionados con el eco.

Ventajas

Posee un sistema que permite agregar nuevos equipos fácilmente.

Reconfiguración rápida.

Fácil de prevenir daños y/o conflictos, ya que no afecta a los demás equipos si ocurre algún fallo.

Centralización de la red.

Fácil de encontrar fallos

Desventajas

Si el hub(repetidor) o switch central falla, toda la red deja de transmitir.

Es costosa, ya que requiere más cables que las topologías en buso anillo.

El cable viaja por separado del concentrador a cada computadora.

SEMANA4: PRIMER PERIODO 24-28 JUNIO

La red en árbol

es una topología de red en la que los nodos están colocados en forma de árbol. Desde una visión topológica, es parecida a una serie de redes en estrella interconectadas salvo en que no tiene un concentrador central. En cambio, tiene un nodo de enlace troncal, generalmente ocupado por un hub o switch, desde el que se ramifican los demás nodos. Es una variación de la red en bus, el fallo de un nodo no implica una interrupción en las comunicaciones. Se comparte el mismo canal de comunicaciones.Desventajas de Topología de Árbol

Se requiere mucho cable.

Es poco fiable para las empresas distribuidas.

La medida de cada segmento viene determinada por el tipo de cable utilizado.

Si se cae el segmento principal todo el segmento también cae.

Es más difícil su configuración.

Si se llegara a desconectar un nodo, todos los que están conectados a él se desconectan también.

Ventajas de Topología de Árbol

Cableado punto a punto para segmentos individuales.

Soportado por multitud de vendedores de software y de hardware.

Facilidad de resolución de problemas.

Mucho más rápida que otra.

Una red en bus

es aquella topología que se caracteriza por tener un único canal semidúplex de comunicaciones (denominado bus, troncal o backbone) al cual se conectan los diferentes dispositivos. De esta forma todos los dispositivos comparten el mismo canal.Ventajas

Facilidad de implementación y crecimiento.

Fácil adaptación.

Simplicidad en la arquitectura.

Es una red que no ocupa mucho espacio.

Desventajas

Hay un límite de equipos dependiendo de la calidad de la señal.

Puede producirse degradación de la señal.

Complejidad de reconfiguración y aislamiento de fallos.

Limitación de las longitudes físicas del canal.

Un problema en el canal usualmente degrada toda la red.

El canal requiere ser correctamente cerrado (caminos cerrados).

Altas pérdidas en la transmisión debido a colisiones entre mensajes.

Alta demanda.

Hay mejores opciones de red.

Actividad:

Crear un cuadro comparativo.

Crear un mapa conceptual

SEMANA5: PRIMER PERIODO 1-5 JULIO

Una red en anillo es una topología de red en la que cada nodo se conecta exactamente a otros dos nodos, formando una única ruta continua, para las señales a través de cada nodo: un anillo. Los datos viajan de un nodo a otro, y cada nodo maneja cada paquete.

Los anillos pueden ser unidireccionales, con todo el tráfico en sentido horario o antihorario alrededor del anillo, o bidireccional (como en SONET/SDH). Debido a que una topología en anillo unidireccional proporciona solo una ruta entre dos nodos cualquiera, las redes en anillo unidireccionales pueden verse interrumpidas por la falla de un solo enlace.1 Una falla de nodo o una rotura de cable podrían aislar cada nodo conectado al anillo. En respuesta, algunas redes de anillo agregan un "anillo de contra-rotación" (C-Ring) para formar una topología redundante: en el caso de una ruptura, los datos se envuelven nuevamente en el anillo complementario antes de llegar al final del cable, manteniendo una ruta a cada nodo a lo largo del C-Ring resultante. Dichas redes de "doble anillo" incluyen el Sistema de señalización por canal común n.º 7 (SS7), el Spartial Reuse Protocol, la Interfaz de datos distribuidos de fibra (FDDI) y el anillo de paquetes resistente. Las redes 802.5 (también conocidas como redes IBM Token Ring), evitan la debilidad de una topología en anillo: en realidad usan una topología en estrella en la capa física y una unidad de acceso a medios (MAU) para imitar un anillo en la capa de enlace de datos.

Ventajas

Red muy ordenada donde cada dispositivo tiene acceso al token y la oportunidad de transmitir.

Se desempeña mejor que una topología de bus bajo una gran carga de red

No requiere un nodo central para administrar la conectividad entre las computadoras

Debido a la configuración de línea de punto a punto de los dispositivos con un dispositivo en cada lado (cada dispositivo está conectado a su vecino inmediato), es bastante fácil de instalar y reconfigurar, ya que agregar o quitar un dispositivo requiere mover solo dos conexiones.

La configuración de línea punto a punto facilita la identificación y el aislamiento de fallas.

La reconfiguración de las fallas de línea de los anillos bidireccionales puede ser muy rápida, ya que la conmutación se produce en un nivel alto y, por lo tanto, el tráfico no requiere ser redirigido individualmente.

Desventajas

Una estación de trabajo defectuosa puede crear problemas para toda la red. Esto se puede resolver utilizando un anillo doble o un switch que cierre la interrupción.

Mover, agregar y cambiar los dispositivos puede afectar la red

El retraso en la comunicación es directamente proporcional al número de nodos en la caja de cambios

El ancho de banda se comparte en todos los enlaces entre dispositivos

Más difícil de configurar que una topología en estrella

Protocolos de acceso

Los anillos se pueden usar para transportar circuitos o paquetes o una combinación de ambos. Los anillos SDH llevan circuitos. Los circuitos se configuran con protocolos de señalización fuera de banda, mientras que los paquetes generalmente se transportan a través de un Protocolo de control de acceso al medio (MAC).

El propósito del control de acceso a los medios es determinar qué estación transmite cuándo. Como en cualquier protocolo MAC, los objetivos son resolver disputas en la conectividad. Hay tres clases principales de protocolos de acceso a medios para redes de anillo: de ranura, de token, y de inserción de registro.

El anillo de ranura trata la latencia de la red de anillo como un gran registro de desplazamiento que gira permanentemente. Se formatea en las llamadas ranuras de tamaño fijo. Una ranura está llena o vacía, como lo indican los indicadores de control en la parte superior de la ranura. Una estación que desea transmitir espera una ranura vacía y coloca datos. Otras estaciones pueden copiar los datos y liberar la ranura, o pueden circular de nuevo hasta la fuente, que la libera. Una ventaja de este esquema es que el emisor no puede volver a insertar otro paquete inmediatamente, evitando así el acaparamiento de ancho de banda. El ejemplo preeminente del anillo de ranura es el Cambridge Ring.

Conceptos erróneos

• "Token Ring es un ejemplo de una topología de anillo". Las redes 802.5 (Token Ring) no usan una topología de anillo en la capa 1. Como se explicó anteriormente, las redes IBM Token Ring (802.5) imitan un anillo en la capa 2 pero usan una estrella física en la capa 1. • "Los anillos previenen las colisiones". El término "anillo" solo se refiere a la disposición de los cables. Es cierto que no hay colisiones en un Token Ring de IBM, pero esto se debe al método de control de acceso a los medios de la capa 2, no a la topología física (que de nuevo es una estrella, no un anillo). Los pasos del token evitan las colisiones, no la topología en si. • "El pase del token ocurre en los anillos". El paso de tokens es una forma de administrar el acceso al medio, implementado en la subcapa MAC de la capa 2. La topología de anillo es el diseño del cable en la capa uno. Es posible hacer token pasando en un bus (802.4) una estrella (802.5) o un anillo (FDDI). El paso de token no está restringido a los anillos.

SEMANA6: PRIMER PERIODO 8-12 JULIO

Por conectividad entendemos la capacidad para establecer conexiones, un elemento que permite mejorar las comunicaciones y la capacidad de almacenamiento tanto de empresas como de particulares.

Una conectividad que es una de las razones por las que nos hallamos viviendo una revolución digital que está transformando las sociedades al potenciar las capacidades de un mundo interconectado en el que la inmensa mayoría de dispositivos digitales forman ya parte de una red.

La conectividad de redes puede ser de dos tipos: la cableada (o conectividad fija) o la inalámbrica. Ambas se diferencian entre sí, como su propio nombre indica, en que la primera necesita cables para poder establecer la conectividad, por lo que su radio de actuación está más acotado.

Por su parte, la conectividad inalámbrica es aquella que se puede desarrollar desde cualquier espacio sin tener que conectarse a un cable.

Conectividad cableada o fija

La conectividad por cables es aquella en la que los dispositivos se conectan tanto a Internet como entre sí mediante cables físicos, según su propio nombre indica.

En líneas generales, al contar con un mayor ancho de banda la velocidad es mayor e, igualmente, este tipo de conectividad cuenta con mayor seguridad.

Fibra óptica

La fibra óptica es una tecnología que transmite datos mediante finos hilos de plástico o vidrio que envían información mediante pulsos de luz aprovechando la refracción y la reflexión de la luz, una transmisión a través de cables ópticos.

ADSL

El ADSL (Asymmetric Digital Subscriber List, Línea de Abonado Digital Asimétrica por sus siglas en inglés) es un cable telefónico que transporta datos y que se sustenta sobre la línea telefónica, tratándose de un par de cobre encapsulado que permite separar la transmisión de datos de la de voz.

Ethernet

Comenzada a desarrollar en los años 70, Ethernet puede definirse como la conexión alámbrica entre dispositivos que forman parte de una red local o que se conectan a un área más amplia.

Conectividad inalámbrica

La conectividad inalámbrica presenta una serie de ventajas, como la sencillez de la instalación (no se requieren ni redes de nodos ni cables), ofrecer una amplia movilidad y ser menos costosa desde una perspectiva económica.

Wireless Personal- WPAN

Se trata de unas redes con un alcance de escasos metros y que pueden identificarse con conexiones inalámbricas de área personal, como el Bluetooth.

Wireless Local-WLAN

Con un alcance mayor que el anterior, las conexiones inalámbricas de área local incluyen la conexión probablemente más conocida, la red wifi.

Wireless Metropolitan-WMAN

El alcance puede abarcar hasta los 50 kilómetros y permite establecer conexiones entre ubicaciones distintas dentro de una misma área metropolitana, tal y como su propio nombre indica.

Wide- WWAN

En este caso, mediante torres de telefonía móvil y satélites, se ofrece cobertura en un área geográfica amplia, incluyendo regiones rurales o remotas donde las redes fijas pueden contar con mayores limitaciones.

Ver Más

Fuente:https://www.telefonica.com/es/sala-comunicacion/blog/tipos-conectividad-redes/

SEMANA8: PRIMER PERIODO 22-26 JULIO

En telecomunicaciones, el cable de par trenzado es un tipo de cable que tiene dos conductores eléctricos aislados y entrelazados para anular las interferencias de fuentes externas y diafonía de los cables adyacentes. Fue inventado por Alexander Graham Bell en 1881.

Descripción

El cable de par trenzado consiste en grupos de hilos de cobre entrelazados en pares en forma helicoidal. Esto se hace porque dos alambres paralelos constituyen una antena simple. Cuando se entrelazan los alambres helicoidalmente, las ondas se cancelan, por lo que la interferencia producida por los mismos es reducida lo que permite una mejor transmisión de datos.

Así, la forma entrelazada permite reducir la interferencia eléctrica tanto exterior como de pares cercanos y permite transmitir datos de forma más fiable. Un cable de par trenzado está formado por un grupo de pares entrelazados (normalmente 2, 4 o 25 pares), recubiertos por un material aislante. Cada uno de estos pares se identifica mediante un color.

VENTAJAS Y DESVENTAJAS

Ventajas

Alto número de estaciones de trabajo por segmento.

Facilidad para el rendimiento y la solución de problemas.

Puede estar previamente cableado en un lugar o en cualquier parte.

Fácil de hacer.

Desventajas

Altas tasas de error a altas velocidades.

Ancho de banda limitado.

Baja inmunidad al ruido.

Baja inmunidad a la diafonía.

Alto costo de los equipos.

Distancia limitada (100 metros por segmento).

Más informacón

Fuente:https://es.wikipedia.org/wiki/Cable_de_par_trenzado

SEGUNDO PERIODO (Redes Lan):

PRIMER PERIODO

TERCER PERIODO

SEMANA1 Concepto y caracteristicas

Se conoce como red LAN (siglas del inglés: Local Área Network, que traduce Red de Área Local) a una red informática cuyo alcance se limita a un espacio físico reducido, como una casa, un departamento o a lo sumo un edificio.

A través de una red LAN pueden compartirse recursos entre varias computadoras y aparatos informáticos (como teléfonos celulares, tabletas, etc.), tales como periféricos (impresoras, proyectores, etc.), información almacenada en el servidor (o en los computadores conectados) e incluso puntos de acceso a la Internet, a pesar de hallarse en habitaciones o incluso pisos distintos.

Fuente: https://concepto.de/red-lan/#ixzz8inPvWTWT

Características de las redes LAN

Estas redes tienen una serie de características que las diferencian de otras; a continuación, se detallan algunas de las principales:

Topología de red

La topología de una red LAN se refiere a la forma en que los dispositivos están conectados físicamente entre sí. Las redes LAN pueden ser de diferentes tipos de topología, como bus, anillo, estrella y malla. La topología más comúnmente utilizada en las redes LAN es la topología de estrella, en la que cada dispositivo está conectado directamente a un concentrador o switch central.

Protocolos de red

Las redes LAN utilizan diferentes protocolos de comunicación para intercambiar datos entre los dispositivos conectados. Uno de los protocolos más comunes es el protocolo Ethernet, que define el estándar de transmisión de datos en redes LAN cableadas. Otros protocolos populares son el Wi-Fi (Redes inalámbricas) y el TCP/IP (Para redes de Internet).

Velocidad de transmisión

La velocidad de transmisión de datos en una red LAN es mucho más rápida que en una red WAN debido a la distancia más corta. La velocidad de transmisión en una red LAN puede variar dependiendo de la tecnología utilizada y del ancho de banda.

Seguridad de red

La seguridad de la red LAN es esencial para proteger los datos y recursos compartidos entre los dispositivos. Las redes LAN suelen utilizar diferentes métodos de seguridad, como la autenticación de usuarios, contraseñas, cifrado de datos y firewalls. Es importante implementar medidas de seguridad adecuadas para proteger la red contra posibles amenazas externas e internas.

Escalabilidad

Las redes LAN son escalables, lo que significa que se pueden agregar más dispositivos o componentes a la red sin afectar el rendimiento general. Los dispositivos pueden agregarse o eliminarse de la red fácilmente, lo que permite a la red adaptarse a las necesidades cambiantes de una organización o empresa.

Costo

El costo de implementar y mantener una red LAN depende de varios factores, como la cantidad de dispositivos que se conectarán, el tipo de tecnología utilizada y la seguridad requerida. En general, las redes LAN son más económicas que las redes WAN debido a la menor distancia que deben recorrer los datos y a la menor complejidad en la configuración.

Fuente

FORMULARIO -SUBIR ARCHIVO PDF DEL TRABAJO GRUPAL

Foro

SEMANA2 TEMA: Concepto y caracteristicas

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA3 TEMA: Componentes de hardware de redes Lan

Para hacer posible la conexión entre sí y la conectividad a Internet de los equipos informáticos conectados a tu red LAN o red WiFi se necesitan una serie de dispositivos hardware que constituyen la infraestructura de la red informática: armarios rack, routers, switches, puntos de acceso WiFi, patch panels, latiguillos, cableado de red, canaletas y rosetas, entre otros.

Racks de comunicaciones:

Los armarios rack son unas estructuras metálicas que se utilizan para centralizar en un solo lugar los principales componentes hardware de la red informática y de comunicaciones de tu empresa o negocio (routers, switches, patch panels, grabadores CCTV, etc.).

Router:

Un router o enrutador es un dispositivo hardware que se utiliza para conectar una red informática local (LAN) con otras redes informáticas. En el contexto de una empresa o negocio, es básicamente el dispositivo que gestiona la conectividad a Internet, siendo el encargado de recibir, transmitir, analizar y reenviar los paquetes de datos desde y hacia el exterior de tu red local.

Dado que son la puerta de entrada a tu red local, los routers son fundamentales a nivel de seguridad informática, y es muy importante configurarlos correctamente, disponer de un firewall potente que te proteja de ataques externos, y disponer de una visión muy clara de qué puertos de conexión están abiertos al exterior y quién puede utilizarlos.

Switch:

Un switch o conmutador es el dispositivo hardware que gestiona la comunicación interna entre todos los equipos conectados a tu red informática local. Cuando recibe un mensaje, el switch no lo transmite a toda la red, sino que verifica a qué sistema o puerto debe enviarlo, conectando de forma directa al emisor y al receptor del mensaje, y aumentando de este modo la velocidad efectiva de la red.

Los switches disponen de fuente de alimentación, varios puertos RJ45 (uno por cada dispositivo que quieras conectar a la red) y luces de conexión que te permiten confirmar que los puertos están funcionando correctamente. Cuando diseñes el proyecto de instalación de tu red informática, es importante que selecciones un switch del tamaño adecuado, para evitar tener que cambiarlo cuando crezcan las necesidades de tu red informática.

Patch panels:

Los patch panels (paneles de conexión) son un elemento hardware que se compone de un conjunto de puertos de entrada o de salida, y que se utiliza para organizar y clasificar la conexión del cableado exterior de un armario rack con los dispositivos instalados dentro del rack.

Latiguillos:

Los latiguillos son cables cortos que se utilizan para prolongar los cables de entrada y salida del armario rack (que por organización y para minimizar errores deben ir conectados al patch panel), y conectarlos con los dispositivos alojados en el rack.

Los latiguillos modulares están formados por un cable flexible de 4 pares trenzados (UTP) de categoría Cat6, terminados en ambos extremos con conectores de tipo RJ45, y son uno de los elementos más críticos en el rendimiento de una instalación de cableado estructurado.

Cableado de red:

El cableado de red es el conjunto de cables, conectores y canalizaciones que se utilizan como medio de transmisión de datos e información dentro de una red informática.

Puntos de Acceso WiFi:

Los puntos de acceso WiFi (access points en inglés) son dispositivos hardware que crean una red de área local inalámbrica (WLAN) en una oficina o edificio, a la que puedes conectar los equipos informáticos que necesites (ordenadores, impresoras, tablets, teléfonos móviles…).

Rosetas:

El cableado de la red informática se instala horizontalmente y verticalmente (cableado estructurado) a través de tuberías y canalizaciones en las paredes, suelo y techo de la oficina o edificio, para transmitir los datos de la red desde el armario rack en el que están el router, el switch y otros dispositivos, hasta cada puesto de trabajo.

Las rosetas RJ45 son las placas que se instalan en la pared o en la mesa, en cada puesto de trabajo, para permitir conectar los diferentes equipos informáticos a la red local, usando un cable Ethernet.

Más información

Bibliografía https://kualitek.com/blog/componentes-hardware-red-informatica-local/

SEMANA4 TEMA:Componentes de software de la red local

La red LAN requiere cables Ethernet y conmutadores de Capa 2 junto con dispositivos que se puedan conectar y comunicarse mediante Ethernet. Las LAN más grandes a menudo incluyen conmutadores o enrutadores de capa 3 para agilizar los flujos de tráfico.

Los sistemas operativos de red más ampliamente usados son: Novell Netware, LAN Manager, Windows Server, UNIX, Linux, LANtastic, Li, etc. Al igual que un equipo no puede trabajar sin un sistema operativo, una red de equipos no puede funcionar sin un sistema operativo de red.

Más información

Fuente: https://www.mheducation.es/bcv/guide/capitulo/8448169468.pdf

Conmutadores o enrutadores de capa 3

SEMANA5 TEMA: Proceso de instalación: Preparacion de las condiciones iniciales

Una red informática es un conjunto de equipos o dispositivos que están interconectados entre sí a través de cables, señales y ondas con el objetivo de compartir información (archivos, imágenes, tablas, documentos, etc.), recursos (impresoras, grabadores, reproductores, altavoces, etc.) y acciones (acceso a Internet, servidor común, correo electrónico, chat,etc.).

Los principales elementos necesarios para instalar una red informática son:

Tarjetas de conexión a la red

Las tarjetas de red son dispositivos electrónicos que permiten la interconexión de varios ordenadores y/o máquinas. Su aspecto puede variar. Por ejemplo, la tarjeta de red de un ordenador es una placa electrónica que se pincha a la placa madre. Una placa madre (Motherboard), a su vez, es una placa situada dentro de los ordenadores y a la que se conectan el resto de componentes del sistema (memoria, microprocesador, disco duro, tarjeta gráfica, etc.).

Hoy en día existen diferentes tipos de tarjetas de red según la velocidad que soportan, los protocolos con los que trabajan, o el tipo de red que la forman parte. Las más habituales son las tarjetas de red Ethernet, las tarjetas WiFi y las tarjetas Token Ring.

Estaciones de trabajo

Las estaciones de trabajo (Workstation) son otro de los elementos necesarios para instalar una red informática. Éstas son las computadoras que están conectadas directamente a la tarjeta de red, convirtiéndose en nodos o módulos de ésta.

Estos equipos pueden ser computadores personales aunque tienen una capacidad de procesamiento, cálculo y gráfico superior a los equipos de escritorio de uso personal.

Servidores

Los servidores son ordenadores encargados de suministrar información (archivos de texto, imagen o vídeo y hasta programas informáticos, bases de datos, etc.) al resto de equipos conectados a la red. Existen diferentes tipos de servidores (de archivos, de correo, de almacenamiento, de fax, etc.) Dicho de manera coloquial, un servidor funciona como cerebro de la red informática. Actualmente muchas empresas contratan cloud servers (servidores en la nube), que permiten trasladar las herramienta de los servidores al mundo virtual mejorando su funcionalidad.

Repetidores

Entre los elementos necesarios para instalar una red informática también se encuentran los repetidores. Un repetidor es un dispositivo que permite mejorar la señal de una red inalámbrica WiFi. Los repetidores se conectan de manera inalámbrica y su funcionamiento es relativamente sencillo: reciben la señal de otros equipos y la emiten, amplificándola tanto que pueden cubrir distancias muy amplias.

Bridges (puentes de conexión)

Los puentes de red son dispositivos que permiten interconectar dos o más redes. Estos dispositivos se construye en el estándar de IEEE 802.11 y pueden ser locales (para enlazar redes cercanas) o remotos (permiten enlazar varias redes locales para formar un área más extensa).

Routers

Los enrutadores (routers) son los elementos del sistema de las redes informáticas encargados de transmitir la información. Gracias a las direcciones IP, el router sabe a qué máquina debe mandar cada paquete de datos. Los routers son más rápidos que otros sistemas de distribución de información como los switch. Además, se consideran dispositivos inteligentes porque tienen varias interfaces y pueden reconocer las redes directamente conectadas a él.

Concentradores

Un Hub o concentrador es un elemento necesario para instalar una red informática. Se trata de hardware que forma parte de las redes informáticas y que sirve para conectar equipos entre sí. Su objetivo es concentrar el tráfico de red que proviene de múltiples host y regenerar la señal siguiendo este proceso: primero recupera los datos binarios que ingresan en un puerto y después los envía al resto de puertos; de ahí que a veces también se le denomine «repetidor multipuertos«.

Más Información

SEMANA6 TEMA: Proceso de instalación: Preparacion de las condiciones iniciales

informaciónSEMANA7 TEMA: Proceso de instalación: Preparacion de las condiciones iniciales

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA8 TEMA: Proceso de instalación: configuración del sistema operativo

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA9 TEMA: Organización de la red:

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA10 TEMA: Organización de la red:Compartición de datos

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA11 TEMA: Organización de la red:Compartición de recursos y usuarios

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA12 EVALUACIÓN

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

Cuestionario de segundo periodo

CuestionrioTERCER PERIODO:

PRIMER PERIODO

SEGUNDO PERIODO

REDES MAN Y WAN

SEMANA 1:Concepto de red-

El término “red” define a un conjunto de entidades conectadas entre sí, permitiendo la circulación de elementos materiales o inmateriales según unos protocolos bien definidos.

¿Qué es una red informática?

Una red informática es un conjunto de equipos o dispositivos interconectados que comparten recursos e intercambian información. Dentro de una red informática, encontramos los roles del emisor y del receptor a través de los cuales fluye la información. Estos roles se van intercambiando a menudo, produciéndose así un flujo de la información de manera bidireccional.

La estructura de las redes informáticas y su modo de funcionamiento se rige a través de los estándares TCP/IP, basados en el modelo OSI.

La red informática nombra al conjunto de computadoras y otros equipos interconectados, que comparten información, recursos y servicios. Puede a su vez dividirse en diversas categorías, según su alcance (red de área local o LAN, red de área metropolitana o MAN, red de área amplia o WAN, etc.), su método de conexión (por cable coaxial, fibra óptica, radio, microondas, infrarrojos) o su relación funcional (cliente-servidor, persona a persona), entre otras.

SEMANA 2:Redes MAN-

Existen varias maneras de clasificar a una red: según su alcance, su relación funcional o el método de conexión, por ejemplo. En la primera categoría (redes según su alcance), podemos encontrar la noción de red MAN.

MAN es la sigla de Metropolitan Area Network, que puede traducirse como Red de Área Metropolitana. Una red MAN es aquella que, a través de una conexión de alta velocidad, ofrece cobertura en una zona geográfica extensa (como una ciudad o un municipio).

Infraestructura para el intercambio de información de redes Man

Con una red MAN es posible compartir e intercambiar todo tipo de datos (texto, vídeos, audio, etc.) mediante fibra óptica o cable de par trenzado. Este tipo de red supone una evolución de las redes LAN (Local Area Network o Red de Área Local), ya que favorece la interconexión en una región más amplia, cubriendo una mayor superficie. Por otro lado se encuentra la red WAN (Wide Area Network o Red de Área Amplia), que permite la interconexión de países y continentes.

Las redes MAN pueden ser públicas o privadas. Estas redes se desarrollan con dos buses unidireccionales, lo que quiere decir que cada uno actúa independientemente del otro respecto a la transferencia de datos. Cuando se utiliza fibra óptica, la tasa de error es menor que si se usa cable de cobre, siempre que se comparen dos redes de iguales dimensiones. Cabe mencionar que ambas opciones son seguras dado que no permiten la lectura o la alteración de su señal sin que se interrumpa el enlace físicamente.

Un ejemplo de MAN privada sería un gran departamento o administración con edificios distribuidos por la ciudad, transportando todo el tráfico de voz y datos entre edificios por medio de su propia MAN y encaminando la información externa por medio de los operadores públicos.

Un ejemplo de MAN pública es la infraestructura que un operador de telecomunicaciones instala en una ciudad con el fin de ofrecer servicios de banda ancha a sus clientes localizados en esta área geográfica.

Usos de la red MAN

Entre los usos de las redes MAN, puede mencionarse la interconexión de oficinas dispersas en una ciudad pero pertenecientes a una misma corporación, el desarrollo de un sistema de videovigilancia municipal y el despliegue de servicios de VoIP.

La sigla VoIP se puede leer de varias maneras, como ser «voz sobre Protocolo de Internet», «voz sobre IP» o «voz IP» y se trata de un conjunto de recursos que posibilitan el envío de la señal de voz a por medio de Internet haciendo uso de un IP. En otras palabras, si se utiliza una red MAN para brindar servicios de VoIP, se hace posible una comunicación similar a la telefónica pero enviando la información en paquetes digitales de datos, en lugar de utilizar las redes analógicas de telefonía, como ser las PSTN («red de telefonía pública conmutada»).

ACTIVIDADES: Investigar y exponer en grupos

PSTN (https://www.3cx.es/voip-sip/pstn/)

VoIP

PROTOCOLO DE INTERNET

SEMANA 3:Redes WAN-

En informática, se denomina red WAN (Siglas del inglés: Wide Area Network, o sea, Red de Área Amplia) a las conexiones informáticas de mayor envergadura, es decir, las más abarcativas y de mayor velocidad, que cubren una extensa porción geográfica del planeta, cuando no al mundo entero.

Un perfecto ejemplo de red WAN es la Internet, también conocida como World Wide Web (Red de Alcance Mundial), que permite la conexión a un conjunto enorme de datos disponibles en línea, desde cualquier parte del mundo que cuente con un punto de acceso y un ISP (Internet Service Provider, “Proveedor de Servicios de Internet”).

Lo mismo ocurre con las redes bancarias nacionales, que administran información financiera secreta, o con las redes de televisión por suscripción, que emplean satélites y otros mecanismos para emitir señal paga a los hogares suscritos.

SEMANA 4:Manejo de redes informáticas-

Manejo de redes informáticasEl manejo de redes informáticas, también conocido como gestión de red, es el proceso de configurar, supervisar y mantener una red informática para garantizar su rendimiento y seguridad.

Para ello, se utilizan herramientas y aplicaciones que permiten: Preparar las redes, Supervisar el rendimiento, Gestionar las fallas en tiempo real, Controlar la seguridad de la red.

El objetivo es que los recursos de la red, como el hardware, el almacenamiento, la memoria, el ancho de banda, los datos y la potencia de procesamiento, sean fácilmente accesibles para los usuarios y los servicios.