BIENVENID@s

Presiona clic en el botón de la información que requieras.

Primer periodo Segundo periodo Tercer periodoPRIMER PERIODO:

SEMANA1: 29-03 Ambientación

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA2:Del 06 al 08 de mayo Aplicación de la Evaluación Diagnóstica...

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA5: 27-31 mayo Semana de Nivelación Formativa 4

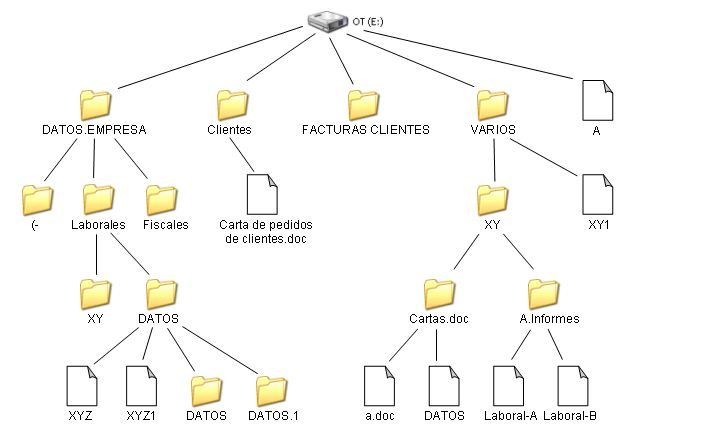

La estructura de directorios es una jerarquía organizada de carpetas y subcarpetas en un dispositivo de almacenamiento, como un disco duro o un servidor. Esta jerarquía facilita la ubicación, el acceso y la gestión de archivos almacenados en el sistema

SEMANA1: PRIMER PERIODO 03-07 JUNIO

Básicamente, un medio de almacenamiento es un soporte en el cual se puede leer y escribir información con el propósito de almacenarla permanentemente o no. En la actualidad contamos con muchas clases y categorías de unidades de almacenamiento, pudiendo encontrar en el mercado una amplia variedad de medios internos o externos capaces de almacenar una cantidad de datos impensada en el pasado.

Un dispositivo de almacenamiento de datos es un conjunto de componentes electrónicos habilitados para leer o grabar datos en el soporte de almacenamiento de datos de forma temporal o permanente. Realizan operaciones de alfabetización física y lógica de los medios donde se almacenan los archivos de un sistema informático.

Video relacionado al tema

SEMANA2: PRIMER PERIODO 10-14 JUNIO

En informática, una ruta (path, en inglés) es la forma de referenciar un archivo informático o directorio en un sistema de archivos de un sistema operativo determinado. Una ruta señala la localización exacta de un archivo o directorio mediante una cadena de caracteres concreta.

SEMANA3: PRIMER PERIODO 17-21 JUNIO

Copiar y pegar archivos

Seleccione el archivo que quiera copiar,pulsándolo una sola vez.

Pulse con el botón derecho y elija Copiar, o pulse Ctrl + C .

Vaya a otra carpeta donde quiera poner la copia del archivo.

Pulse el botón del menú y elija Pegar para finalizar la copia del archivo, o pulse Ctrl + V .

SEMANA6: PRIMER PERIODO 8-12 JULIO

MS-DOS son las siglas de MicroSoft Disk Operating System (Sistema Operativo de Disco de MicroSoft) fue uno de los sistemas básicos de interacción computacional con el usuario para computadoras compatibles con IBM PC, desde su invención en 1981 hasta mediados de 1990, cuando fue sustituido por los sucesivos sistemas Windows, que le ofrecían al usuario una interfaz gráfica, mucho más amable que la parquedad de los comandos de DOS.

Ejemplos de comandos internos del MS-DOS

CD.. – Desciende un peldaño en la jerarquía de los directorios o carpetas.

CD o CHDIR – Permite variar el directorio presente a otro cualquiera.

CLS – Elimina toda la información exhibida en pantalla, excepto el indicador de comando (prompt).

COPY – Permite copiar un archivo específico de su directorio actual a otro determinado.

DIR – Visualiza el contenido entero del directorio actual. Permite controlar el modo en que se exhibe a partir de la inclusión de parámetros adicionales.

DEL – Suprime un archivo específico.

FOR – Repite un comando ya introducido.

MD o MKDIR – Permite crear un directorio puntual.

MEM – Muestra la cantidad de memoria RAM del sistema, el porcentaje ocupado y el libre.

REN o RENAME – Cambia el nombre de un archivo a otro nombre especificado.

Fuente: https://www.ejemplos.co/20-ejemplos-de-comandos-internos-y-externos-del-ms-dos/#ixzz8fV2J2vgf

SEMANA7: PRIMER PERIODO 15-19 JULIO

SEGUNDO PERIODO:

PRIMER PERIODO

TERCER PERIODO

INTÉRTPRETE DE COMANDOS

SEMANA1:EL COMANDO IPCONFIG

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA2:EL COMANDO PING

El atributo summaray se utiliza para dar una descripcion lo mas precisa posible del contenido o tema tratado en nuestra tabla. Esto se hace de cara a los lectores de pantalla que utilizanlas personas con minusvalía visual.

SEMANA3:EL COMANDO TRACERT O TRACEROUTE

Traceroute o tracert es un comando que ejecuta funciones de diagnóstico de red en sistemas operativos informáticos. En general, ambos comandos funcionan igual. La diferencia radica en el sistema operativo: mientras que Linux y macOS utilizan el comando traceroute, Windows utiliza tracert.

SEMANA4:EL COMANDO ARP

El comando arp permite crear, editar y mostrar las asignaciones de direcciones físicas a direcciones IPv4 conocidas. El comando arp se ejecuta desde el símbolo del sistema de Windows.

Address Resolution Protocol (Protocolo de resolución de direcciones) El primer protocolo a nivel de red es el ARP (Address Resolution Protocol - Protocolo de resolución de direcciones). ARP convierte dinámicamente las direcciones de Internet en las direcciones de hardware exclusivas de las redes de área local.

SEMANA5:EL COMANDO NET VIEW

Muestra una lista de dominios, equipos o recursos que comparte el equipo especificado. Si se utiliza sin parámetros, net view muestra una lista de equipos en el dominio actual.

Este comando muestra una lista de los recursos, equipos o dominios compartidos por un equipo en la red. Por ejemplo, para obtener una lista de los recursos que comparte un ordenador con IP 192.168.1.193, puedes ejecutar el comando net view 192.168.1.139.

SEMANA7:PROGRAMACIÓN DE FICHERO POR LOTES

Concepto de ficheros por lotes

Un fichero por lote es un fichero de texto que contiene una serie de órdenes o comandosdel MS-DOS que se ejecutan uno detrás de otro. Para crear un fichero por lote se puede emplear el Bloc de notas de Windows.

La orden ECHO

La orden ECHO se utiliza para controlar si el MS-DOS visualiza por pantalla todas las ordenes que contiene el archivo por lotes; también sirve para mostrar mensajes.

TERCER PERIODO:

PRIMER PERIODO

SEGUNDO PERIODO

Sistemas Operativos Multiusuario

SEMANA 1: PROCESOS DEL SISTEMA-

Un proceso es un programa en ejecución y es la unidad de trabajo del sistema. En un ordenador se ejecutan programas, y cada programa se divide en procesos que se cargan en memoria y se ejecutan uno tras otro. El sistema operativo es el encargado de hacerlo todo, la carga de los procesos en la memoria y la ejecución de dichos procesos, pues para que se ejecute un programa es necesario que el microprocesador ejecute los procesos de ese programa. El microprocesador no hace las cosas por si solo, es el sistema operativo el que determina qué proceso se debe ejecutar y cuánto tiempo debe estar ejecutándose, a todo esto se lo denomina gestión de proceso.

Actividad

Investigar:

Servicios de procesos.

Gestión de la memoria principal.

Gestión de almacenamiento secundario.

Sistema de entrada y salida.

SEMANA 2:PROCESOS DEL SISTEMA(SISTEMA DE ARCHIVO Y PROGRAMAS DEL SISTEMA)-

SISTEMA DE ARCHIVOSEl sistema de archivo es la forma en que se organiza la información en los discos de una PC. Hoy los sistemas de archivo más comunes son FAT, FAT32, exT3, NTFS, XFS. El sistema operativo se encarga de construir y eliminar archivos y directorios, manipular archivos y directorios, establecer la correspondencia entre archivos y unidades de almacenamiento, realizar copias de seguridad de archivos.

PROGRAMAS DEL SISTEMA

Los programas del sistema son aplicaciones que se instalan con el sistema operativo pero que no forman parte de él. Los programas del sistema son útiles para el desarrollo y ejecución de los programas de usuario las tareas se realizan los programas del sistema son: manipulación y modificación de archivos, información del estado del sistema, soporte a lenguajes de programación y comunicaciones el sistema operativo se encarga de gestionar las tareas que realizan los diferentes programas del sistema.

Tipos de Software de Sistema

Tipos de software de sistema:

Sistema operativo: el sistema operativo es el principal conjunto de software de un dispositivo y define muchos aspectos de lo que se puede hacer o no con dicho dispositivo. Es lo que nos permite crear un enlace entre los controladores y el hardware y nos brinda la posibilidad de poder usar una computadora o un móvil. El sistema operativo más popular del mundo es Windows de Microsoft a nivel de computadora, mientras que en móviles es Android de Google. Por supuesto hay muchos otros como Linux, MacOS, iOS, Unix, etc.

Controladores o drivers: los controladores, que también llamamos drivers, es lo que permite que nuestro sistema operativo identifique un hardware correctamente y podamos usarlo en él. A veces cuando conectamos un nuevo mouse, una impresora u otro periférico a una computadora es posible que automáticamente se instale un nuevo controlador para que dicho periférico pueda ser utilizado. En ocasiones la instalación del controlador la debemos realizar manualmente con un CD o bajando un archivo de instalación de Internet por ejemplo.

Librerías: las librerías (también conocidas como bibliotecas) son, básicamente, un conjunto de funciones que permiten al sistema operativo interpretar un código, de forma que podamos abrir o ver distintos tipos de archivos. Al contrario que los programas corrientes, las librerías no necesitan ser iniciadas, es un conjunto de instrucciones que siempre está disponible para ser usado mientras se encuentre instalado. Las librerías pueden ser utilizadas por los distintos programas para interpretar correctamente el código de un archivo y así poder abrirlo.

Gestor de arranque: un gestor de arranque nos permite definir cuál sistema operativo deseamos iniciar en una computadora o dispositivo, en caso de que haya más de uno instalado. Se le conoce como gestor de arranque porque se utiliza al encender un dispositivo y su utilidad radica en permitirnos elegir cuál sistema operativo vamos a usar. Cabe mencionar que en el caso de que haya un solo sistema operativo no podremos interactuar con el gestor de arranque, aunque eso no quiere decir que no esté presente, simplemente se selecciona automáticamente el único SO disponible.

Interfaz gráfica: la interfaz gráfica por otro lado es un complemento del sistema operativo y puede estar presente o no, su utilidad radica en poder interactuar en forma más sencilla y vistosa con nuestro dispositivo. Es ideal para quienes no están acostumbrados a trabajar mediante una línea de comandos.

Interfaz de línea de comandos: también conocidas como CLI en inglés, las interfaces de líneas de comando son una forma que posee el usuario de interactuar con un dispositivo. Se trata de una consola mediante la cual el usuario puede ejecutar distintos comandos para lograr toda clase de cometidos. Se pueden ejecutar instrucciones de todo tipo, al punto de que hay quienes prefieren esta clase de interfaz por sobre las de tipo gráfico.

BIOS: el BIOS es otra pieza de software clave para el funcionamiento de un dispositivo, es quien da el chispazo inicial y determina si se lanza directamente un sistema operativo o un gestor de arranque. Es un software que ya viene integrado en el dispositivo, es decir que es ajeno al sistema operativo, controladores y librerías.

Actividad:

Fuente(presiona clic aquí)

Fuente: https://tecnomagazine.net/software-de-sistema/

SEMANA 3:DOCUMENTACIÓN DEL SISTEMA-

DOCUMENTACIÓN DEL SISTEMA

La Documentación de Sistema consiste en un conjunto de información relacionada a un sistema determinado que explica las características técnicas, la funcionabilidad del sistema, la parte lógica, los diagramas de flujos, los programas, la naturaleza, capacidades del sistema y cómo usarlo.

Importancia

La documentación, nos permite mejorar los procesos consistentemente. La documentación debe servir a los procesos y no los procesos servir a los documentos. Con esto llamo la atención a no generar documentación que pueda entorpecer los procesos. Un proceso bien diseñado debe tener un buen flujo documental.

SEMANA 4: DOCUMENTACIÓN DEL SISTEMA (DIAGRAMAS DE TOPOLOGÍA DE LA RED

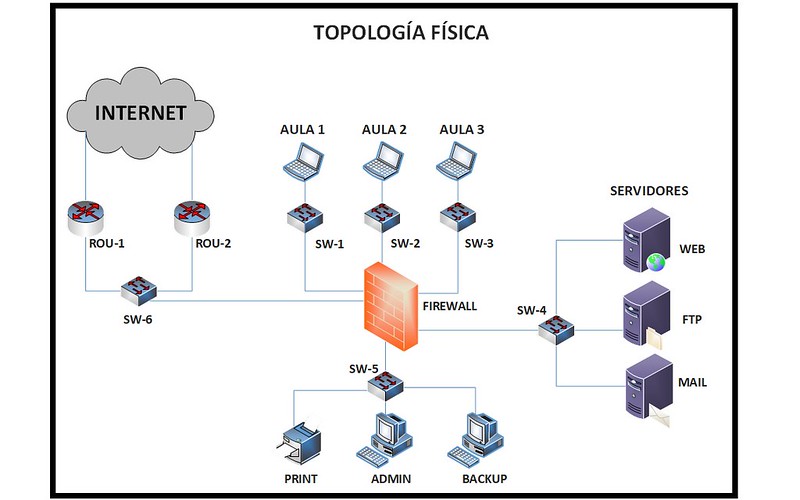

Los diagramas de topología de red mantienen un registro de la ubicación, la función y el estado de los dispositivos en la red. Hay dos tipos de diagramas de topología de la red: Topología física y Topología lógica.

Topología física.- La topología física de una red permite identificar la ubicación física de los dispositivos intermedios, los puertos configurados y la instalación de cables. la información en el diagrama generalmente incluye:

Tipos de dispositivos

Modelo de fabricante

Versión del sistema operativo

Tipo de cable e identificador

Especificación del cable

Tipo de conector

Extremos de cables

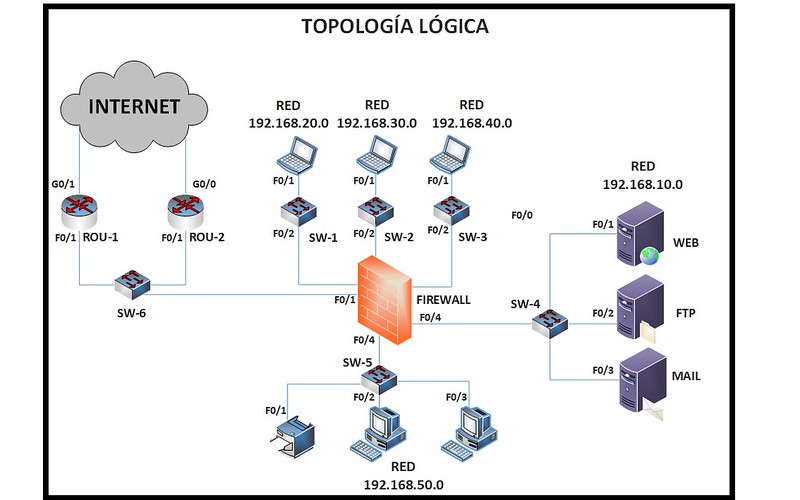

Topología lógica.- La topología lógica ilustra la forma en que los dispositivos se conectan a la red de manera lógica. La información registrada en un diagrama de red lógico puede incluir lo siguiente:

Identificadores de dispositivos

Dirección IP y longitudes de prefijos

Identificadores de interfaz

Tipo de conexión

DLCI para circuitos virtuales

VPN de sitio a sitio

Protocolo de routing

Rutas estáticas

Protocolos de enlaces de datos

Tecnologías WAN utilizadas

ACTIVIDAD: Responder las siguientes preguntas

Para qué es útil un diagrama de topología física en una red?

Para qué es útil un diagrama de topología lógica?. Mencione algunos elementos que se pueden registrar en un diagrama de red lógico.

SEMANA 5:DOCUMENTACIÓN DEL SISTEMA (ESTABLECIMIENTO DE UNA LÍNEA DE BASE DE RED)

SEMANA 6: MODIFICACIÓN DE LAS CUENTAS DEL USUARIO

Administrar cuentas de usuario en Windows

Windows permite agregar varias cuentas de usuario para usar el mismo dispositivo, lo que permite a cada usuario tener su propia configuración, documentos y aplicaciones.

Por ejemplo, los padres pueden tener sus propias cuentas con privilegios administrativos para administrar la configuración e instalar software, mientras que los niños pueden tener cuentas estándar con controles parentales habilitados para supervisar y limitar su uso. Esto garantiza que cada miembro de la familia tenga una experiencia personalizada con sus propios archivos, configuración y niveles de acceso adecuados, a la vez que mantiene los datos de los miembros de la familia privados y protegidos entre sí.

Para uso personal y profesional o educativo, tener cuentas de usuario independientes puede ayudar a mantener un límite claro entre los archivos personales y las actividades y los relacionados con el trabajo o la escuela. Por ejemplo, un usuario podría tener una cuenta con correos electrónicos personales, redes sociales y aplicaciones de ocio, y otra con correos electrónicos profesionales o educativos, software de productividad y acceso a recursos profesionales o educativos. Esta separación no solo ayuda a organizar y centrarse en la tarea que está realizando, sino que también agrega un nivel adicional de seguridad al mantener los datos sensibles del trabajo o de la escuela compartimentados.

Crear Nuevo Usuario Invitado o Administrador en Windows 11

SEMANA 7:CONFIGURACIÓN DE IMPRESORAS Y DISPOSITIVOS

SEMANA 8: MEDIDAS DE SEGURIDAD Y PROTECCION DE LA INFORMACIÓN DEFINICIÓN- LOS VIRUS- GUSANO- SPYWARE

SEMANA 9: MEDIDAS DE SEGURIDAD Y PROTECCION DE LA INFORMACIÓN LA PROTECCIÓN ES LA MEJOR PREVENCIÓN- FIREWALL-ANTIVIRUS

La seguridad de datos, también conocida como seguridad de la información o seguridad informática, es un aspecto esencial de TI en organizaciones de cualquier tamaño y tipo. Se trata de un aspecto que tiene que ver con la protección de datos contra accesos no autorizados y para protegerlos de una posible corrupción durante todo su ciclo de vida.

👉Más información

Firewall

https://latam.kaspersky.com/resource-center/definitions/firewall

https://www.powerdata.es/seguridad-de-datos

SEMANA 10: MEDIDAS DE SEGURIDAD Y PROTECCION DE LA INFORMACIÓN

¿ CÓMO FUNCIONA UN ANTIVIRUS?- NORTON ANTIVIRUS- ANTISPYWARE?La tecnología de Protección Norton para PC utiliza Protección basada en la reputación (Insight) para analizar los datos de reputación. Consiste en una herramienta que utiliza la información de reputación obtenida de nuestra red global para clasificar archivos de aplicaciones de software.

El antispyware es un software que detecta y elimina el spyware de un sistema informático. Funciona analizando archivos, configuraciones y registros para identificar comportamientos sospechosos.

SEMANA 11: MEDIDAS DE SEGURIDAD Y PROTECCION DE LA INFORMACIÓN

SEGURIDAD DE WINDOWSSeguridad de Windows examina continuamente en busca de malware (software malintencionado), virus y amenazas de seguridad. Además de esta protección en tiempo real, las actualizaciones se descargan automáticamente para ayudar a mantener tu dispositivo seguro y protegerlo de amenazas.

Los análisis siempre coinciden, colocando el antivirus de Microsoft como uno de los mejores con una puntuación de 6/6 en los tres principales análisis: protección, rendimiento y usabilidad.

Si desactivas el Firewall de Microsoft Defender, puede que tu dispositivo (y red, si tienes una) sea más vulnerable a un acceso no autorizado. Si hay una aplicación que necesites usar pero está bloqueada, puedes permitirle pasar por el firewall, en lugar de desactivarlo.

Video referente al tema👇

SEMANA 12: Elaboración de informes

La elaboración de informes es el resultado de una serie de procesos encadenados, que variará en función del objetivo a alcanzar con el reporting (aplicaciones de software que ayudan a las organizaciones a generar y hacer un seguimiento de la data de la empresa.).La estructura debe estar compuesta como mínimo de las siguientes partes:

a) Presentación

b) Introducción

c) Desarrollo/Hallazgos/Resultados

d) Conclusiones y Recomendaciones

e) Anexos

El reporting es un sistema clasificatorio de la información relevante de tu negocio y sirve para hacerla accesible a los diferentes departamentos internos de tu empresa, según sus necesidades y de una forma rápida e intuitiva.

Fuentes:

https://www.ingenieria.unam.mx/especializacion/egreso/Como_redactar_un_informr_tecnico.pdf

https://risanchezinginformatica.blogspot.com/